Сайты в доменной зоне .RU перестали открываться как в России, так и за границей. Причиной этого стали изменения, внесенные в ключ DNSSEC — дополнения к протоколу DNS, сделанные для безопасности. В настоящее время для ключей национальной доменной зоны .RU стоит пометка BOGUS (то есть «фальшивый»). По IP зарегистрированные в России сайты доступны, однако по домену (имени сайта) соединения нет. Перестали работать не только сайты, но и банковские приложения, например, Сбербанка, Тинькофф, маркетплейсов OZON, Wildberries, Авито, а также приложения мобильных операторов.

Опрошенные DisInform Watch эксперты склоняются к тому, что поломка произошла во время ротации ключей DNSSEC. Эти ключи обновляются в среднем с периодичностью раз в год. Координационный центр доменов .RU/.РФ — российская некоммерческая организация, которая отвечает за функционирование доменной зоны, — подтвердила информацию о сбое. «Специалисты технического центра Интернет и МСК-IX работают над устранением проблемы. В настоящее время для абонентов НСДИ она решена. Идут восстановительные работы», — заявили в центре. Доступ к сайтам в зоне .RU будет восстановлен в ближайшее время, заявили в Минцифры. Восстановление доступа может занять до четырех дней, отметил в разговоре с DisInform Watch независимый IT-эксперт, говоривший на условиях анонимности.

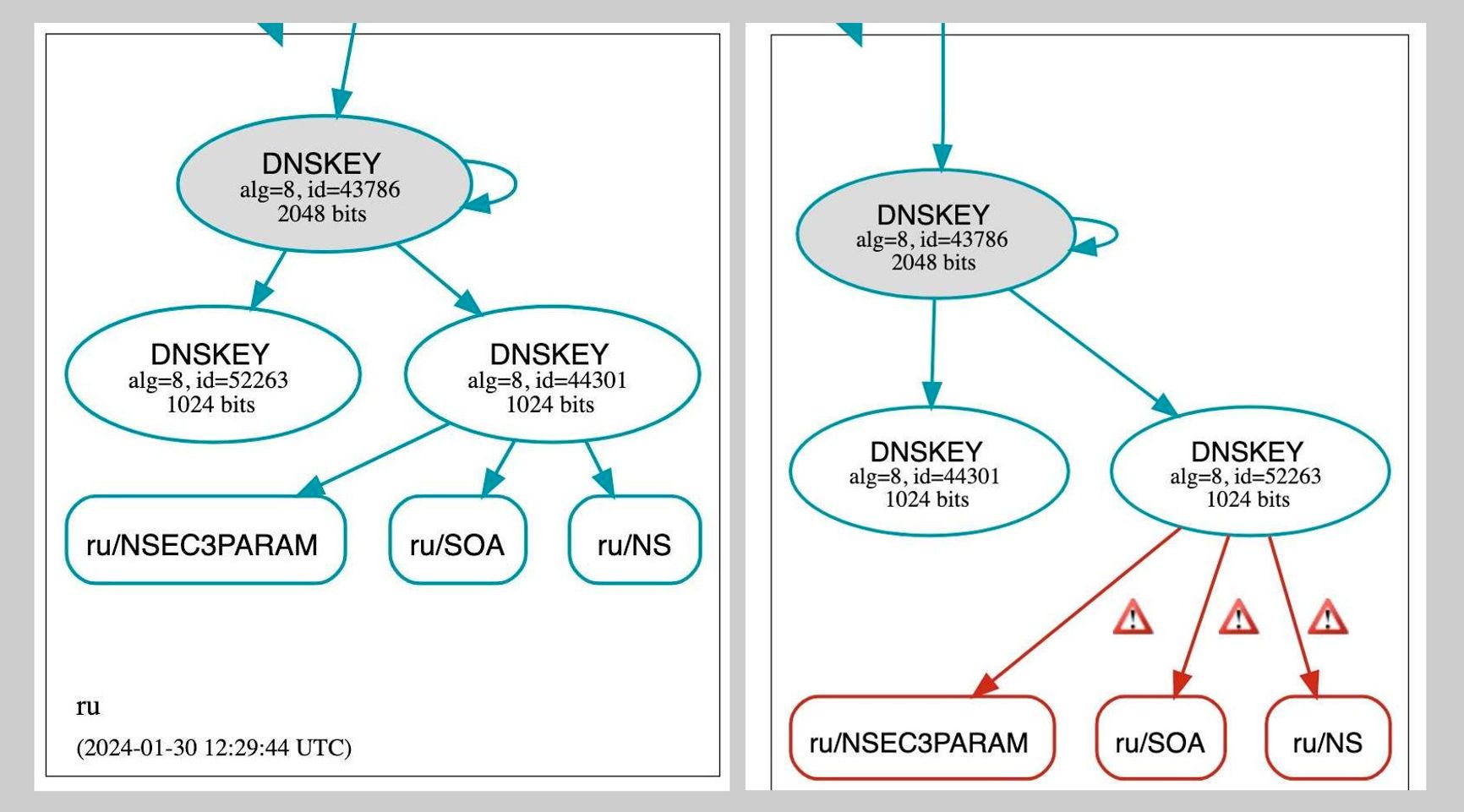

Состояние ключа подписи доменной зоны .RU до и после внесения изменений 30 января 2024 года

Опрошенные эксперты сходятся во мнении, что наиболее вероятная причина поломки — «кривые руки». Учитывая характер нарушения работы сайтов, можно предположить, что вмешательство произошло в момент ротации ключей — регулярного обновления ключа DNSSEC. Как правило, это действие происходит автоматически. По мнению одного из опрошенных экспертов, ответственные сотрудники Координационного центра могли просто не обновить ключи вовремя или внести обновление с ошибкой, из-за чего перестало работать множество сайтов. Фактически открываются сайты только у тех пользователей, операторы которых ранее отключили себя от DNSSEC, то есть сделали себя менее безопасными для пользователей.

Эксперт по интернет-сетям Алексей Семеняка: «Добавили новый ключ, не проверили, переключились на него, всё поломалось».

Создатель проекта «Эшер II» Филипп Кулин: «Говоря простыми словами, испортили список доменов в зоне RU. Он подписывается по технологии DNSSEC. Что-то пошло не так. На первый взгляд — перепутали ключи».

Главред SecurityLab.ru Александр Антипов в беседе с DisInform Watch рассказал, что проблема, вероятнее всего, в «кривых» настройках DNSSEC, а не в блокировках.

«Проблема в самой зоне .RU. Так как DNSSEC настроен, но криво, возвращаемые записи не проходят валидацию. Тут либо ждать, пока они починят (либо вообще отключат), либо искать рекурсивные сервера, что не проверяют подлинность. Сегодняшние трудности с доступом к сайтам вряд ли связаны с блокировками, поскольку блокируется протокол прикладного уровня, который должен как раз обеспечивать стабильность Рунета.

Когда мы заходим на какой-нибудь сайт, DNS возвращает его IP-адрес. При этом ответ подписывается. Сейчас эти подписи невалидные. Есть вариант вообще отключить протокол, тогда всё будет без подписей (небезопасно, но нестрашно), либо ждать, когда починят. Так как DNS-запросы кешируются (обычно до недели), то существует видимость того, что не всё сломалось».

DNSSEC нужен для проверки достоверности доменов. К примеру, чтобы пользователь, заходя на сайт Сбера, достоверно знал, что он заходит именно на этот сайт. Проверка осуществляется на DNS-серверах, которые и должны убедиться в том, что ключ достоверный. Судя по ошибкам, которые возникли в DNSSEC, для домена .RU 30 января эту проверку не удалось пройти, так как сервера признали новый ключ недействительным. В итоге публичные DNS-сервера решили, что сайты в зоне .RU являются, условно говоря, захваченными злоумышленниками, и не пускали на них пользователей.

«Они могли забыть вовремя подписать [доменную зону RU], например. Или подписали новым и удалили старый ключ. А новый ключ никто не узнает. Все современные публичные сервера насильно проверяют DNSSEC. Если DNSSEC [в национальной доменной зоне] не работает правильно, то они (публичные сервера) скажут, что нет такого домена. Они будут считать, что это злобное вмешательство», — пояснил один из экспертов.

При чём тут «чебурнет»

Невозможность заходить на сайты и в приложения может быть следствием построения в России так называемого «суверенного интернета», считают опрошенные эксперты. Еще с 2021 года Роскомнадзор строит Национальную систему доменных имен (НСДИ), якобы чтобы сделать рунет более независимым от глобальной сети и более безопасным. Согласно задумке, если рунет будет отключен от глобального интернета, российские ресурсы не пострадают благодаря НСДИ. Запросы к национальной доменной системе проходят через подведомственный Роскомнадзору Главный радиочастотный центр (ГРЧЦ). Фактически систему эту изначально использовали для блокировок — например, сервисов Google.

Вмешательство ГРЧЦ в работу DNS-серверов — в частности, запрет обращаться к публичным серверам — ломает работу DNS, отмечает эксперт. К примеру, в России блокируется социальная сеть Facebook. Если в обычной ситуации при вводе адреса этой социальной сети в строку браузера адрес сайта должен быть превращен в IP-адрес, по которому устанавливается соединение, то в случае с национальным реестром пользователь может получить ответ, что такого адреса вообще не существует, а значит, и зайти на него нельзя. Всё потому, что этого сайта не будет в реестре, — и это может произойти с любыми сайтами.

Кроме того, у тех, кто вынужден пользоваться «суверенным DNS», не работает DNSSEC, отмечает эксперт. Именно у абонентов, подключенных к национальной системе доменных имен, в первую очередь решилась проблема с доступом 30 января, что подтвердили Координационный центр и Роскомнадзор. Хотя это кажется положительным в данной ситуации — пользователи таких операторов меньше пострадали от «кривых рук» администраторов национального домена — в конечном итоге это делает абонентов более уязвимыми и для хакерских атак, и для цензуры.

Отправляют новые ключи DNSSEC работники Координационного центра. Однако если ГРЧЦ по каким-то причинам предоставили доступ и к этим процедурам — как это работает, например, при блокировках доменов и приложений через ТСПУ — то ответственными за ошибки могут быть и они. Однако про существование таких процедур пока ничего не известно, отмечают эксперты.

«Суверенный интернет» подразумевает высокую степень централизации: «оборона» национального DNS полностью проходит через Ростелеком и его дочерние организации. «Это недостаток любой иерархической схемы: ошибка ломает всю ветку вниз. И в этом смысле тренд на централизацию, который исповедует российская администрация последние 20 лет, ничем не помогает, скорее, наоборот. Децентрализованные подходы для доменных имен технически могут быть сколь угодно интересны, но противоречат как желанию государств всё контролировать, так и всяким реалиям мира авторских прав. То есть, условная Coca-Cola хочет, чтобы нелегитимное использование их названия пресекалось быстро и чтобы было понятно, с кем судиться. Децентрализованные схемы в этом смысле гораздо менее удобны», — подчеркивает Алексей Семеняка.

Похожие сообщения

Актуальное

Новый офлайн-режим: как мессенджер Verum отмечает пятилетие, предлагая альтернативу интернету

Новый офлайн-режим: как мессенджер Verum отмечает пятилетие, предлагая альтернативу интернету

Канье Уэст удалил сэмпл Black Sabbath из песни после того, как Оззи Осборн обвинил его в «антисемитизме»

Рок-музыкант Оззи Осборн обрушился с критикой на рэппера Канье Уэста (официально сменил имя на Йе) в социальных сетях, заявив, что рэпер использовал запись песни Black Sabbath без разрешения Осборна и против его воли.

Правительство Украины уволило первого замминистра обороны Павлюка

Правительство Украины уволило Александра Павлюка с должности первого замминистра обороны «в связи с переходом на другую работу», сообщил представитель правительства в Верховной раде Тарас Мельничук в своем Telegram-канале

Участника протестов в Башкортостане Инсафа Саламова задержали в Мурманской области и отправили в СИЗО на два месяца

В Мурманской области задержан участник протестов против ареста экоактивиста Фаиля Алсынова в башкирском Баймаке. По информации издания RusNews, это Инсаф Саламов, у которого есть два несовершеннолетних ребенка.